はじめに:なぜクラウド障害が気になるのか?

突然ですが、皆さんは「あの時、サービスが使えなかった!」という経験はありませんか? 昨年あたり、AWSやGCP、そしてCloudflareといった主要なクラウドサービスで大規模な障害が発生し、多くのサービスが一時的に利用できなくなる事態が起こりました。私自身も、当時担当していたプロジェクトで顧客にご迷惑をおかけしないか、ヒヤヒヤしたのを覚えています。

「クラウドに会社のサービス構築して動かしてイルのに、もし大規模障害が起きたら…」

そんな不安を感じているエンジニアの方も少なくないはず。特に、コストの観点からマルチクラウド化はなかなか難しいという現実もありますよね。

そこで今回は、皆さんのそんな悩みに応えるべく、直近1年間で日本国内に影響があったCloudflare、AWS、GCPの大規模障害の発生頻度を調査しました!

「結局、どのクラウドが一番安定しているの?」

「障害が起きたらどうすればいいの?」

といった疑問を解消し、皆さんがより安心してクラウドサービスを選び、活用できるよう、私のSE/PMとしての経験も踏まえて解説していきますね。

結論:Cloudflare、AWS、GCPの障害発生状況は?

結論から言うと、どのクラウドサービスも、完全に障害ゼロということはありません。 定期的なメンテナンスは発生しますが、私たちのビジネスに大きな影響を与えるような「大規模障害」の発生頻度は、一般的に低い傾向にあります。しかし、その「低い」頻度であっても、発生した際の影響は計り知れません。

2025年度版:クラウドサービス障害状況まとめ

各クラウドのステータスページおよびインシデントレポートを調査した結果、直近1年間(2025年1月〜2025年12月頃)で、日本国内のユーザーに直接的・広範囲な影響を与えた大規模障害は以下の通りです。

| クラウドサービス | 2025年の障害発生傾向 | 主な影響範囲(日本国内) |

|---|---|---|

| Cloudflare | 中(11月・12月に世界規模の障害が発生) | Webサイト・アプリのアクセス不能、管理画面の操作不可、APIエラー |

| AWS | 中(10月に米国東部発の世界規模障害が発生) | 任天堂等のオンラインゲーム、金融アプリ、EC2/Lambda等の主要サービス停止 |

| GCP | 中(6月にグローバルなAPI障害が発生) | Google Workspace(Gmail等)、Spotify、Discord等の外部連携サービスの停止 |

※上記は公開されたインシデントレポートに基づく要約であり、個別の利用リージョンや構成により影響度は異なります。

Cloudflareの障害:Webサイトへの影響度が高い理由

Cloudflareは、CDN(Content Delivery Network)やDNS(Domain Name System)といった、Webサイトやアプリケーションの「顔」とも言える部分を担っています。そのため、Cloudflareで障害が発生すると、世界中の、そして日本国内の非常に多くのWebサイトやアプリケーションが、アクセスできなくなったり、パフォーマンスが著しく低下したりします。

過去にも、CloudflareのDNS設定の変更ミスが原因で、世界中の大手Webサイトが一時的にダウンするというインシデントがありました。これは、Cloudflareがいかに多くのWebインフラストラクチャの基盤となっているかの証拠とも言えます。

AWS・GCPの障害:リージョン・サービス依存の影響

AWSやGCPは、非常に多岐にわたるサービスを提供しており、インフラストラクチャも広範です。そのため、障害が発生した場合でも、特定のリージョン(例:ap-northeast-1)や、特定のサービス(例:EC2、Cloud Storage)に限定されることが多いです。もちろん、まれに広範囲に影響する障害もありますが、CloudflareのDNS障害のように、インターネット全体に瞬時に広がるケースは比較的少ない印象です。

しかし、一度障害が発生すると、その影響範囲内のサービスを利用しているユーザーにとっては、ビジネス継続に直結する深刻な問題となります。例えば、EC2インスタンスが停止すれば、その上で稼働しているアプリケーションは利用できなくなります。

過去の障害事例から学ぶこと

- Cloudflare: DNSやルーティングに関わる設定ミス、あるいは大規模なDDoS攻撃などが原因となることがある。影響範囲が広いため、迅速な復旧が求められる。

- AWS/GCP: データセンターのハードウェア障害、ネットワーク機器の故障、ソフトウェアのバグ、あるいは大規模な設定変更ミスなどが原因となることがある。特定のAZ(Availability Zone)やリージョンに障害が限定されることが多いが、その場合でも、冗長構成を取っていないシステムは大きな影響を受ける。

なぜ障害は起こるのか? 根本原因と対策

クラウドサービスは、世界中からアクセスが集中するため、常に高い可用性が求められます。しかし、どれだけ高度な技術や厳重な運用体制をもってしても、障害はゼロにはなりません。その原因は様々ですが、主なものをいくつか挙げてみましょう。

1. 人為的ミス:設定変更やオペレーションミス

最も多い原因の一つが、オペレーターの操作ミスや設定ミスです。例えば、CloudflareのDNSレコードの誤った更新や、AWSのセキュリティグループ設定のミスなどが挙げられます。こういったミスを防ぐためには、変更管理プロセスの徹底と、自動化ツールの活用が不可欠です。

属人化してしまうと、ちょっとした油断で発生しかねないですね。自動化、自動テストが一番ですね。

// 変更管理の自動化を促すコード例(Go言語、擬似コード)

package main

import "fmt"

func main() {

fmt.Println("Terraform apply -auto-approve" の前に Dry Run を実施")

// 実際には、Terraform plan や CloudFormation Change Sets を利用

if canApply() {

fmt.Println("変更内容に問題なし。適用します。")

// applyCommand.Execute()

} else {

fmt.Println("変更内容に潜在的な問題があります。レビューが必要です。")

}

}

func canApply() bool {

// ここで、静的解析や、過去の類似変更との比較などを行う

return true // 実際は複雑なロジックが入る

}

2. ハードウェア・ソフトウェアの故障

サーバー、ネットワーク機器、ストレージなどのハードウェアは、どれだけ高品質なものでも、いつかは故障します。また、OSやミドルウェア、アプリケーションのソフトウェアにも、予期せぬバグが存在する可能性があります。これらに対する対策としては、冗長化(Redundancy)とフェイルオーバー(Failover)の仕組みが重要になります。

- 冗長化: 複数の機器やシステムを用意し、一部が故障しても全体が停止しないようにすること。

- フェイルオーバー: 障害が発生した際に、自動的または手動で予備のシステムに切り替えること。

AWSやGCPでは、複数のAZ(Availability Zone)にリソースを配置することで、この冗長化・フェイルオーバーを実現できます。

3. 予期せぬトラフィックの増減・DDoS攻撃

急激なトラフィックの増加や、悪意のあるDDoS(分散型サービス拒否)攻撃も、システムダウンの原因となり得ます。これらに対しては、**スケーリング(Scaling)**の仕組みや、WAF(Web Application Firewall)、DDoS対策サービスの導入が効果的です。

Cloudflareは、DDoS対策やCDN機能が強力なので、これらの攻撃に対する耐性は比較的高いと言えます。しかし、攻撃手法は日々進化しているため、常に最新の対策を講じることが重要です。

【SE/PM的視点】障害発生時の「最悪のシナリオ」と「取るべき行動」

20年のキャリアで、大小様々な障害に立ち会ってきました。その経験から、障害発生時、特に大規模障害の際に「最も恐れるべきこと」は、単にサービスが停止することだけではないと感じています。

それは、「復旧までの間、ビジネスが完全に停止し、信用が失墜すること」です。顧客からの信頼は、一度失うと取り戻すのが非常に困難です。

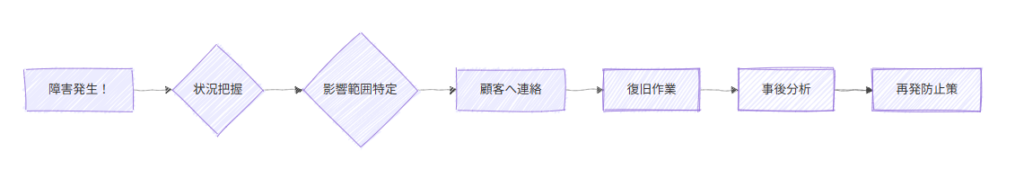

だからこそ、障害発生時には、以下の行動を迅速かつ冷静に行うことが重要だと考えています。

- 状況の正確な把握: まずは、どのサービスに、どのような影響が出ているのかを正確に把握します。クラウドベンダーのステータスページや、社内外のコミュニケーションツール(Slackなど)で情報を収集します。

- 影響範囲の特定と顧客への連絡: 自社サービスへの影響範囲を特定し、必要であれば顧客へのアナウンスを迅速に行います。沈黙が一番良くありません。

- 復旧手順の確認と実行: クラウドベンダーからの情報や、事前の対策に基づき、復旧手順を確認し、実行します。

- 事後対応と再発防止策の検討: 障害が復旧したら、必ず事後分析(Postmortem)を行い、原因と対策を明確にします。これは、同じ過ちを繰り返さないための最も重要なプロセスです。

マルチクラウド化の「落とし穴」

「障害に強いシステムを作るなら、マルチクラウド化だ!」と考える方もいるかもしれません。しかし、マルチクラウド化は魔法ではありません。むしろ、運用管理の複雑性が増し、コストも増加するというデメリットがあります。

- 複雑性の増大: 各クラウドのAPI、IAM、課金体系などを個別に理解・管理する必要がある。

- コスト増:並行して複数のサービスを契約・運用するため、当然コストは増える。

- ベンダーロックインの回避にはなるが…: 完全にロックインから逃れられるわけではない。

私の経験上、まずは一つのクラウドで堅牢なインフラを構築し、それでもリスクが高いと判断される場合に、慎重にマルチクラウド化を検討するのが現実的だと思います。費用対効果をしっかり見極めることが重要ですね。

【おゆ的予測】今後のクラウド障害と対策のトレンド

さて、ここからは私のSE/PMとしての経験と、日頃から技術動向をウォッチしている立場から、今後のクラウド障害と対策について、少し予測を交えてお話ししたいと思います。

1. AIによる障害予兆検知・自動復旧の進化

近年、AI技術は目覚ましい進化を遂げています。クラウドインフラの監視においても、AIを活用した予兆検知や、障害発生時の自動復旧といった機能がさらに進化していくでしょう。例えば、膨大なログデータやメトリクスをAIが分析し、人間が気づく前に異常を検知して、自動的にリソースをスケールさせたり、フェイルオーバーを実行したりする、といったことがより高度化されるはずです。

これは、障害発生時のダウンタイムを最小限に抑える上で、非常に心強い技術です。ただし、AIが誤った判断を下す可能性もゼロではないため、最終的な判断や監視は人間が行う「Human-in-the-loop」のような形がしばらくは主流になるでしょう。

2. 「サーバーレス」と「エッジコンピューティング」の普及による影響

サーバーレスコンピューティング(AWS Lambda、Cloud Functionsなど)や、エッジコンピューティングの普及も、障害への考え方に影響を与えます。これらの技術は、インフラ管理の複雑性を低減し、スケーラビリティやパフォーマンスを向上させますが、一方で、見えないところで何が起きているのか把握しづらくなるという側面もあります。

障害発生時、開発者は「自分のコードは問題ないはずなのに、なぜ動かないのか?」という状況に直面しやすくなるかもしれません。そのため、これらの新しい技術スタックを扱うエンジニアには、より高度なデバッグ能力や、分散システムの理解が求められるようになると予想されます。

3. セキュリティインシデントと障害の境界線

近年、サイバー攻撃はますます巧妙化・大規模化しています。それに伴い、セキュリティインシデントが、あたかもインフラ障害のようにサービス停止を引き起こすケースが増えると考えられます。例えば、ランサムウェア攻撃によってデータが暗号化されたり、大規模な情報漏洩が発生したりした場合、サービス提供の継続が困難になることがあります。

このため、クラウドインフラの担当者だけでなく、セキュリティ担当者との連携も、障害対策においてますます重要になってきます。インシデント発生時の対応フローを、インフラチームとセキュリティチームが一体となって確立しておくことが、ビジネス継続性の鍵となるでしょう。

まとめ:障害に強いサービス運用のために

今回は、Cloudflare、AWS、GCPの直近1年間の障害発生状況を調査し、その原因や対策、そして未来のトレンドについて、SE/PMとしての視点も交えて解説しました。

重要なのは、どのクラウドサービスを選んだとしても、障害はゼロにはならないという現実を受け入れること。 そして、その上で、障害発生時の影響を最小限に抑えるための対策を、多層的に講じることです。

- 堅牢なインフラ設計: 冗長化、スケーリング、フェイルオーバーの仕組みを理解し、適切に実装する。

- 変更管理の徹底: 自動化ツールを活用し、人的ミスを減らす。

- 監視体制の強化: 予兆検知やアラート設定を適切に行う。

- インシデント対応計画: 障害発生時の対応フローを事前に定め、訓練しておく。

- 継続的な学習: 新しい技術や攻撃手法について、常に情報をアップデートする。

突然ですが、皆さんはロードバイクに乗られますか? 私も週末によく乗るのですが、どんなに整備された道でも、予期せぬパンクやトラブルは起こり得ますよね。それでも、パンク修理キットを携帯し、いつでも修理できるようにしておくことで、安心してサイクリングを楽しめます。それでも、パンク修理キットの劣化や、パンク以外のトラブルも発生することも度々。。クラウド運用もこれと同じで、「もしも」の備えを万全にしておくことが、安定したサービス提供の秘訣だと、私は思います。

まずは、皆さんの利用している、あるいはこれから利用しようとしているクラウドサービスのステータスページをブックマークし、日頃からチェックする習慣をつけることから始めてみてはいかがでしょうか?

それが、障害に強いサービス運用への第一歩となるはずです。

とはいえ、システムは障害とは切っても切れない関係なので、まずは障害検知を早くしてお客様よりも早く障害を検知し、対応するということが大切なんだろうなと思います。お客様から障害が起きているという連絡をもらうとパニックになりますし、ちょっと恥ずかしいですよね。

コメント